一、 病毒介绍

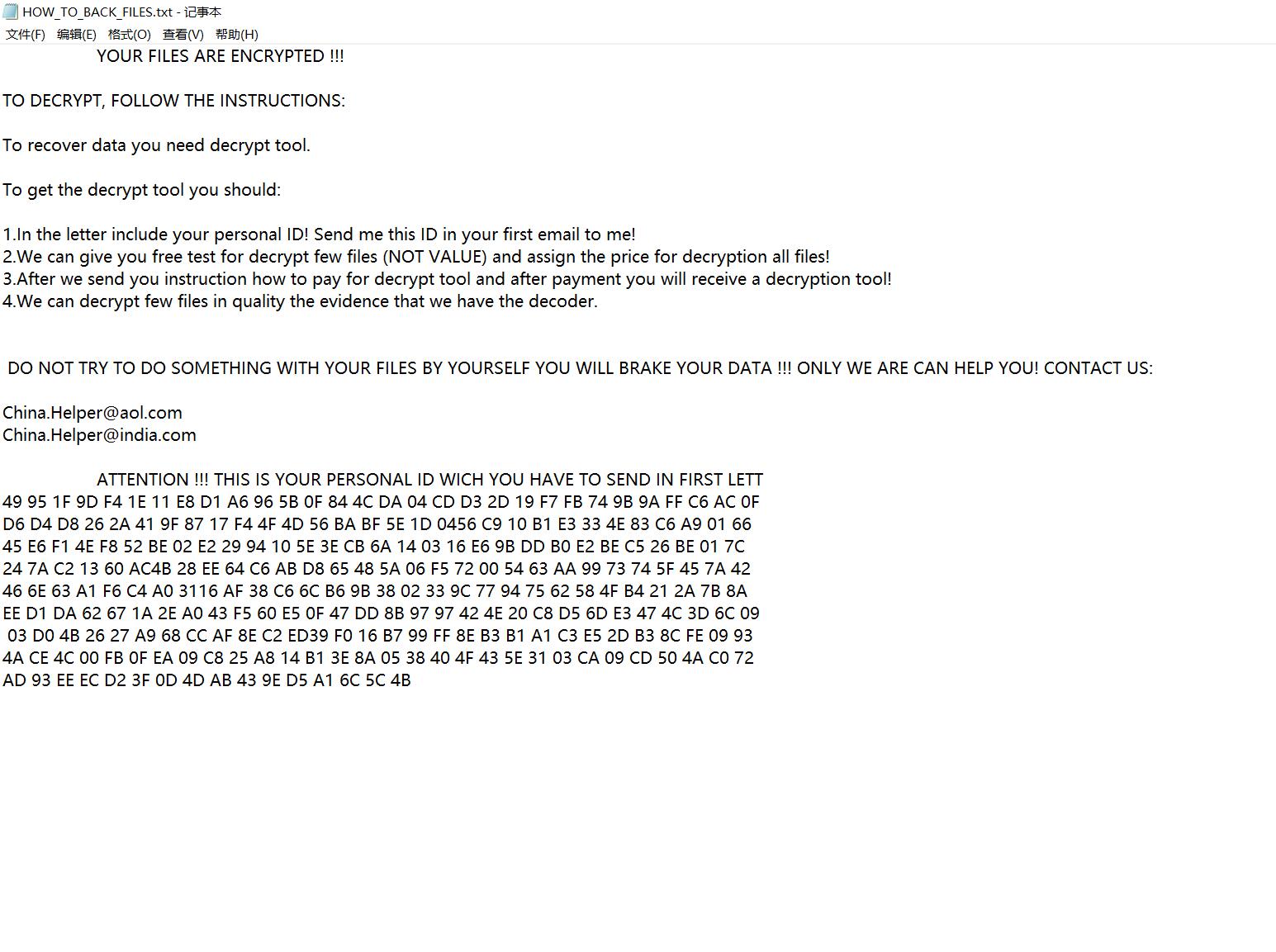

经分析,此次信息系统爆发的勒索病毒类型为近期热门的GlobeImposter家族勒索病毒最新变种3.0版本,其特征为加密并破坏数据库文件,病毒将加密后的文件重命名为.Ox4444扩展名,并要求用户通过邮件沟通赎金跟解密密钥等。由于其加密算法采用无法反向的RSA+AES算法,因此加密后文件无法免费解密。

GlobeImposter家族病毒区别于早期的Wannacry病毒,其传播途径主要通过3389端口,通过RDP远程桌面协议进行口令暴力破解从而入侵网络;但此次病毒事件中发现部分单位网络中存在445端口传播迹象,疑似混杂了GlobeImposter和Wannacry两种病毒,因此处理中需同时考虑两种病毒的情况。

二、 应急处置思路

针对已中毒的单位,需按照以下方案进行应急处置:

1. 迅速隔离中毒主机,可断网;

2. 关闭所有对外映射的3389端口和内部不必要的445端口;

3. 在边界位置通过防火墙等设备建立访问控制策略,封堵入站的3389端口,防止其他单位的横向、纵向攻击;

4. 针对此次部分某某单位发现的Wannacry病毒,建议重要服务器无业务需要情况下关闭135,139,445端口,更新永恒之蓝补丁。

5. 如果要使用SMB服务器尽量设置较为复杂的密码,建议密码设置为字符串+特殊字符+数字,并且不要对公网开放,建议使用vpn;

6.这些后辍是最新发现并成功解密的3.0变种后辍China4444

7. 使用学正提供的专杀工具能有效的,隔离,删除。数据重要,尝试联系学正数据恢复产商(上海学正数据安全中心 电话:4006208010

8.学正数据安全中心网址:www.xzrecovery.com